Författare:

Lewis Jackson

Skapelsedatum:

9 Maj 2021

Uppdatera Datum:

1 Juli 2024

Innehåll

Det bästa sättet att se till att en databas är säker från hackare är att tänka som en hackare. Om du var en hackare, vilken typ av information skulle du leta efter? Vad ska du göra för att få den informationen? Det finns en mängd olika metoder för att hacka olika typer av databaser, men de flesta hackare kommer att försöka knäcka lösenord på hög nivå eller starta databasattacker. Om du känner till SQL-kommandon och förstår grundläggande programmeringsspråk kan du prova att hacka en databas.

Steg

Metod 1 av 3: Genom SQL-injektion

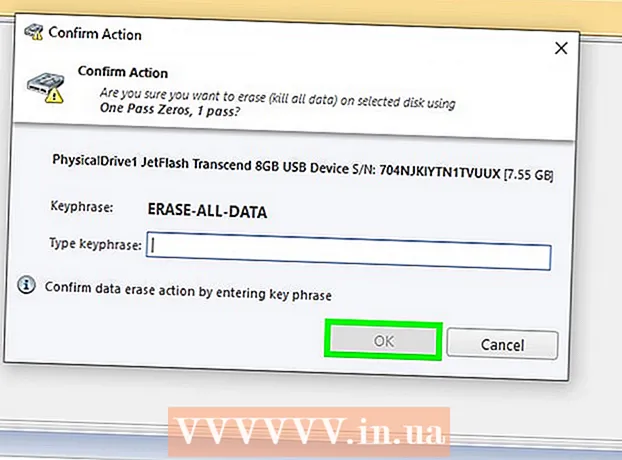

Identifiera svaga punkter i databasen. Du måste kunna hantera databaskommandon innan du kan använda den här metoden. Öppna först inloggningsskärmen för databasens webbgränssnitt i webbläsaren och skriv ’ (en apostrof) i fältet för användarnamn. Klicka på "Logga in". Om felet "SQL-undantag: citerad sträng inte korrekt avslutad" eller "ogiltigt tecken" visas är databasen lätt att hacka. SQL-injektionsteknik.

Hitta antalet kolumner. Gå tillbaka till databasinloggningssidan (eller någon annan URL som slutar med “id =” eller “catid =”) och klicka på webbläsarens adressfält. Efter URL: en, tryck på mellanslagstangenten och skrivbeställ med 1 och tryck sedan på ↵ Gå in. Öka till 2 och tryck på ↵ Gå in. Fortsätt öka tills du får ett fel. Det faktiska kolumnnumret är det nummer som anges före det nummer som systemet rapporterar ett fel.

Hitta kolumnen för att acceptera variabeln. Ändra den i slutet av webbadressen i adressfältetcatid = 1 braid = 1 blircatid = -1 ellerid = -1.Tryck på mellanslag och skrivunion välj 1,2,3,4,5,6 (om det finns 6 kolumner). Du måste ange siffror i stigande ordning upp till det totala antalet kolumner och åtskilda med kommatecken. Tryck ↵ Gå inkommer antalet kolumner att acceptera variabeln.

Injicera SQL-satsen i kolumnen. Om du till exempel vill känna till den aktuella användaren och injicera innehållet i kolumn 2, ta bort allt efter id = 1-delen i webbadressen och tryck på mellanslag. Gå sedan inunion välj 1, concat (användare ()), 3,4,5,6- och tryck ↵ Gå inkommer det aktuella databasens användarnamn att visas på skärmen. Välj SQL-kommandot för att få den information du behöver, till exempel en lista med användarnamn och lösenord som ska knäckas. annons

Metod 2 av 3: Knäcka databasens lösenord på hög nivå

Försök att logga in som en avancerad användare med standardlösenordet. Vissa databaser har inte huvudlösenordet (admin - admin) som standard, så du kan lämna lösenordsfältet tomt. Andra har standardlösenord som lätt kan hittas i de tekniska supportforumen om databasen.

Prova populära lösenord. Om administratörens lösenordsskyddade ett konto (mycket vanligt) kan du prova vanliga användarnamn / lösenordskombinationer. Vissa hackare publicerar en lista över lösenord som de spricker när de använder granskningsverktyg. Prova några användarnamn och lösenordskombinationer.

- Sidan https://github.com/danielmiessler/SecLists/tree/master/Passwords är känd för sin lista över lösenord som hackare samlar in.

- Att gissa lösenordet manuellt kan ta tid, men du kan prova det innan du använder mer komplexa sätt eftersom det inte kostar något.

Använd ett lösenordskontrollverktyg. Du kan använda en mängd olika verktyg för att testa tusentals ordförråd och bokstäver / alfanumeriska kombinationer med en kraftig attack tills lösenordet är knäckt.

- DBPwAudit (för Oracle, MySQL, MS-SQL och DB2) och Access Passview (för MS Access) är populära lösenordskontrollverktyg som kan fungera i de flesta databaser. Du kan också söka på Google efter nyare lösenordskontrollverktyg som är specifika för specifika databaser. Om du till exempel hackar Oracle-databasen letar du efter nyckelord

lösenordsgranskningsverktyg oracle db. - Om du har ett konto på servern som är värd för databasen kan du köra ett hashverktyg som John the Ripper för att dekryptera databaslösenordsfilen. Platsen för hashfilen varierar från databas till databas.

- Ladda bara ned verktyg från webbplatser som du litar på. Gör en onlineundersökning om det verktyg du väljer innan du använder det.

- DBPwAudit (för Oracle, MySQL, MS-SQL och DB2) och Access Passview (för MS Access) är populära lösenordskontrollverktyg som kan fungera i de flesta databaser. Du kan också söka på Google efter nyare lösenordskontrollverktyg som är specifika för specifika databaser. Om du till exempel hackar Oracle-databasen letar du efter nyckelord

Metod 3 av 3: Databasattack.

Hitta exploateringen att utföra. Sectools.org är en allmän katalog över säkerhetsverktyg (inklusive exploatering) som har fungerat i mer än tio år. Deras verktyg är ganska ansedd och används av många systemadministratörer runt om i världen för att kontrollera nätverkssäkerhet. Bläddra i katalogen ”Exploitation” (eller annan betrodd webbplats) efter ett verktyg eller en textfil som kan hjälpa dig att angripa en databas säkerhetsproblem.

- En annan exploateringssida är www.exploit-db.com. Gå till webbplatsen ovan och klicka på länken Sök för att söka efter vilken typ av databas du vill hacka (t.ex. "oracle"). Ange Captcha-koden i den angivna rutan och sök.

- Du måste studera noggrant allt utnyttjande kommer att försöka kunna hantera om ett problem uppstår.

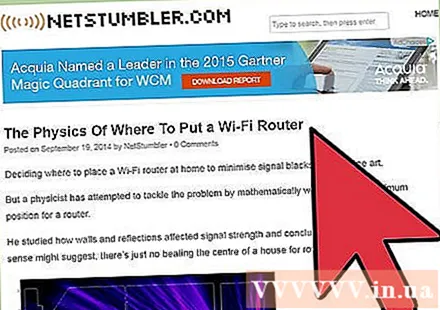

Hitta utsatta nätverk för åtkomst (wardriving). Wardriving är handlingen att köra bil (även cykla eller gå) runt ett område och använda en nätverksskanner (som NetStumbler / Kismet) för att hitta oskyddade nätverk. I grund och botten bryter inte detta beteende mot lagen. Men det är möjligt att komma åt Internet själv och göra olagliga saker.

Använd exploateringen för att attackera databasen från det nätverk som du just öppnat. Om du planerar att göra något som inte borde vara, är det inte bra att använda ditt hemnätverk. Hitta och få åtkomst till oskyddad Wi-Fi och attackera sedan databasen med det utnyttjande du har undersökt och valt. annons

Råd

- Känsliga data måste skyddas bakom en brandvägg.

- Kryptera Wi-Fi med ett lösenord så att obehörig åtkomst inte kan använda ditt hemnätverk för att attackera din databas.

- Du kan hitta en hackare och be om råd. Ibland finns de bästa sakerna inte på Internet.

Varning

- Du måste förstå lagarna och konsekvenserna av databashackning i Vietnam.

- Få aldrig tillgång till någon dator från ditt privata nätverk.

- Det är olagligt att få tillgång till en annan persons databas.