Författare:

Mark Sanchez

Skapelsedatum:

28 Januari 2021

Uppdatera Datum:

1 Juli 2024

Innehåll

1 Koppla bort din dator från internet. Gör detta om du tror att någon annan har tillgång till det. Koppla bort Ethernet-kablar och Wi-Fi-anslutning.- De mest uppenbara tecknen på aktiv obehörig åtkomst är att flytta markören, starta program eller radera filer utan ditt deltagande. Men alla popup -fönster bör inte larma dig - de visas också under den automatiska uppdateringsprocessen för många program.

- Långsamma internetanslutningar eller okända program är inte nödvändigtvis resultatet av obehörig åtkomst.

2 Kontrollera listan över nyligen öppnade filer och program. På både Windows -datorer och Mac -datorer är det enkelt att se vilka filer som öppnades senast och vilka program som nyligen användes. Om dessa listor innehåller obekanta objekt är det möjligt att någon har tillgång till din dator. Så här kontrollerar du det:

2 Kontrollera listan över nyligen öppnade filer och program. På både Windows -datorer och Mac -datorer är det enkelt att se vilka filer som öppnades senast och vilka program som nyligen användes. Om dessa listor innehåller obekanta objekt är det möjligt att någon har tillgång till din dator. Så här kontrollerar du det: - Windows: För att se vilka filer som nyligen har öppnats, tryck på Windows + E för att öppna File Explorer. Längst ned på huvudpanelen, kolla "Senaste filer" för att se om det finns något bland dem som du själv inte öppnade. Du kan också se en lista över de senaste dokumenten högst upp på Start -menyn.

- Mac: Klicka på Apple -menyn i det övre vänstra hörnet på skärmen och välj Senaste. Klicka sedan på Program (för en lista över nyligen använda program), Dokument (för en lista med filer) eller Servers (för en lista över raderade utgående anslutningar).

3 Starta Task Manager eller System Monitor. Med hjälp av dessa verktyg kan du identifiera aktiva processer.

3 Starta Task Manager eller System Monitor. Med hjälp av dessa verktyg kan du identifiera aktiva processer. - I Windows trycker du på Ctrl + Skift + Esc.

- I Mac OS öppnar du mappen Program, dubbelklickar på Verktyg och dubbelklickar sedan på Systemövervakning.

4 I listan över program som körs hittar du program för fjärråtkomst. Leta också efter eventuella okända eller misstänkta program i den här listan. Här är några populära fjärråtkomstprogram som kan installeras utan användarens medvetenhet:

4 I listan över program som körs hittar du program för fjärråtkomst. Leta också efter eventuella okända eller misstänkta program i den här listan. Här är några populära fjärråtkomstprogram som kan installeras utan användarens medvetenhet: - VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, TeamViewer.

- Leta också efter okända eller misstänkta program. Om du inte vet syftet med den eller den aktiva processen, hitta information om den på Internet.

5 Notera onormalt hög CPU -användning. Det visas i Aktivitetshanteraren eller Systemmonitorn. Hög processoranvändning är normalt och indikerar inte en komprometterad dator, men om det inträffar när ingen använder datorn är det troligt att många processer körs i bakgrunden, vilket är mycket misstänkt. Tänk på att högt CPU -utnyttjande helt enkelt kan innebära systemuppdateringar i bakgrunden eller stora nedladdningar av filer (som du kanske har glömt bort).

5 Notera onormalt hög CPU -användning. Det visas i Aktivitetshanteraren eller Systemmonitorn. Hög processoranvändning är normalt och indikerar inte en komprometterad dator, men om det inträffar när ingen använder datorn är det troligt att många processer körs i bakgrunden, vilket är mycket misstänkt. Tänk på att högt CPU -utnyttjande helt enkelt kan innebära systemuppdateringar i bakgrunden eller stora nedladdningar av filer (som du kanske har glömt bort).  6 Skanna din dator efter virus och skadlig programvara. Om du har Windows 10 kan du använda de inbyggda skanningsverktygen: inställningar > Uppdateringar och säkerhet > Windows säkerhet... Mac -användare kan hitta information om hur man använder Mac -skanningsverktyg.

6 Skanna din dator efter virus och skadlig programvara. Om du har Windows 10 kan du använda de inbyggda skanningsverktygen: inställningar > Uppdateringar och säkerhet > Windows säkerhet... Mac -användare kan hitta information om hur man använder Mac -skanningsverktyg. - Om din dator inte har antivirusprogram, ladda ner installationsprogrammet till en annan dator och kopiera det till din dator med en USB -enhet. Installera antivirus och skanna ditt system.

- En av de kostnadsfria och lättanvända malware-skannrarna för både Windows och Mac är Malwarebytes Anti-Malware. Den kan laddas ner från https://www.malwarebytes.com.

7 Karantän den upptäckta skadliga programvaran. Om din antivirus- eller skadlig programvarusökning hittar misstänkta objekt, sätt dem i karantän så att de inte längre kan skada systemet.

7 Karantän den upptäckta skadliga programvaran. Om din antivirus- eller skadlig programvarusökning hittar misstänkta objekt, sätt dem i karantän så att de inte längre kan skada systemet.  8 Ladda ner och kör Malwarebytes Anti-Rootkit Beta. Detta program kan laddas ner gratis på webbplatsen malwarebytes.org/antirootkit/... Anti-Rootkit Beta upptäcker och tar bort rootkits, som är skadliga program som gör att en angripare kan få fotfäste i systemet och döljer spår av infiltration. En fullständig systemgenomsökning tar lite tid.

8 Ladda ner och kör Malwarebytes Anti-Rootkit Beta. Detta program kan laddas ner gratis på webbplatsen malwarebytes.org/antirootkit/... Anti-Rootkit Beta upptäcker och tar bort rootkits, som är skadliga program som gör att en angripare kan få fotfäste i systemet och döljer spår av infiltration. En fullständig systemgenomsökning tar lite tid.  9 Övervaka datorns beteende efter att ha tagit bort skadlig kod. Även om antivirus och / eller annat program har hittat och tagit bort skadlig kod, övervaka datorns beteende för att avgöra om det finns någon dold skadlig kod.

9 Övervaka datorns beteende efter att ha tagit bort skadlig kod. Även om antivirus och / eller annat program har hittat och tagit bort skadlig kod, övervaka datorns beteende för att avgöra om det finns någon dold skadlig kod.  10 Ändra alla lösenord. Om din dator är komprometterad är det troligt att angriparen fått dina lösenord med en keylogger. Ändra i så fall lösenorden för olika konton. Använd inte samma lösenord för olika webbplatser eller tjänster.

10 Ändra alla lösenord. Om din dator är komprometterad är det troligt att angriparen fått dina lösenord med en keylogger. Ändra i så fall lösenorden för olika konton. Använd inte samma lösenord för olika webbplatser eller tjänster.  11 Logga ut från alla konton. Gör detta efter att ha bytt lösenord. Logga ut från konton på alla enheter där du använder dessa konton. I det här fallet kommer angriparen inte att kunna använda de gamla lösenorden.

11 Logga ut från alla konton. Gör detta efter att ha bytt lösenord. Logga ut från konton på alla enheter där du använder dessa konton. I det här fallet kommer angriparen inte att kunna använda de gamla lösenorden.  12 Installera om operativsystemet om du inte kan blockera obehörig åtkomst till din dator. Detta är det enda pålitliga sättet att förhindra intrång och bli av med alla skadliga filer. Säkerhetskopiera viktiga data innan du installerar om systemet, eftersom processen med att installera om systemet tar bort all information.

12 Installera om operativsystemet om du inte kan blockera obehörig åtkomst till din dator. Detta är det enda pålitliga sättet att förhindra intrång och bli av med alla skadliga filer. Säkerhetskopiera viktiga data innan du installerar om systemet, eftersom processen med att installera om systemet tar bort all information. - När du säkerhetskopierar dina data, skanna varje fil, eftersom det finns en risk att gamla filer leder till infektion i det ominstallerade systemet.

- Läs den här artikeln för mer information om hur du installerar om ditt Windows- eller Mac OS -system.

Del 2 av 2: Förhindra obehörig åtkomst

1 Konfigurera automatiska uppdateringar för ditt antivirusprogram. Modernt antivirusprogram upptäcker skadlig kod innan det kommer på din dator. Windows levereras med Windows Defender, vilket är ett ganska bra antivirusprogram som körs och uppdateras i bakgrunden. Du kan också ladda ner ett utmärkt och gratis antivirusprogram som BitDefender, Avast! eller AVG. Kom ihåg att endast ett antivirusprogram kan installeras på en dator.

1 Konfigurera automatiska uppdateringar för ditt antivirusprogram. Modernt antivirusprogram upptäcker skadlig kod innan det kommer på din dator. Windows levereras med Windows Defender, vilket är ett ganska bra antivirusprogram som körs och uppdateras i bakgrunden. Du kan också ladda ner ett utmärkt och gratis antivirusprogram som BitDefender, Avast! eller AVG. Kom ihåg att endast ett antivirusprogram kan installeras på en dator. - Läs den här artikeln för mer information om hur du aktiverar Windows Defender.

- Läs den här artikeln för mer information om hur du installerar ditt antivirusprogram (i så fall stängs Windows Defender av automatiskt).

2 Konfigurera din brandvägg. Om du inte äger servern eller kör ett fjärråtkomstprogram behöver du inte hålla portarna öppna. De flesta program som behöver öppna portar använder UPnP, vilket innebär att portar öppnas och stängs efter behov. Permanent öppna portar är systemets största sårbarhet.

2 Konfigurera din brandvägg. Om du inte äger servern eller kör ett fjärråtkomstprogram behöver du inte hålla portarna öppna. De flesta program som behöver öppna portar använder UPnP, vilket innebär att portar öppnas och stängs efter behov. Permanent öppna portar är systemets största sårbarhet. - Läs den här artikeln och kontrollera om alla portar är stängda (om du inte äger servern).

3 Var försiktig med e -postbilagor. De är det mest populära sättet att sprida virus och skadlig kod. Öppna bilagor till brev från personer du känner, och även i det här fallet är det bättre att kontakta avsändaren och klargöra om han skickade några bilagor. Om avsändarens dator är infekterad skickas skadlig kod ut utan hans vetskap.

3 Var försiktig med e -postbilagor. De är det mest populära sättet att sprida virus och skadlig kod. Öppna bilagor till brev från personer du känner, och även i det här fallet är det bättre att kontakta avsändaren och klargöra om han skickade några bilagor. Om avsändarens dator är infekterad skickas skadlig kod ut utan hans vetskap.  4 Ange starka lösenord. Varje säkert konto eller program måste ha ett unikt och starkt lösenord. I det här fallet kommer en angripare inte att kunna använda lösenordet för ett konto för att hacka in ett annat. Hitta information på internet om hur du använder en lösenordshanterare.

4 Ange starka lösenord. Varje säkert konto eller program måste ha ett unikt och starkt lösenord. I det här fallet kommer en angripare inte att kunna använda lösenordet för ett konto för att hacka in ett annat. Hitta information på internet om hur du använder en lösenordshanterare.  5 Använd inte gratis Wi-Fi-hotspots. Sådana nätverk är osäkra eftersom du inte kan veta om någon övervakar din inkommande och utgående trafik. Genom att övervaka trafik kan en angripare få åtkomst till webbläsaren eller viktigare processer. För att hålla ditt system säkert medan det är anslutet till det gratis trådlösa nätverket, använd en VPN -tjänst som krypterar trafik.

5 Använd inte gratis Wi-Fi-hotspots. Sådana nätverk är osäkra eftersom du inte kan veta om någon övervakar din inkommande och utgående trafik. Genom att övervaka trafik kan en angripare få åtkomst till webbläsaren eller viktigare processer. För att hålla ditt system säkert medan det är anslutet till det gratis trådlösa nätverket, använd en VPN -tjänst som krypterar trafik. - Läs den här artikeln för information om hur du ansluter till en VPN -tjänst.

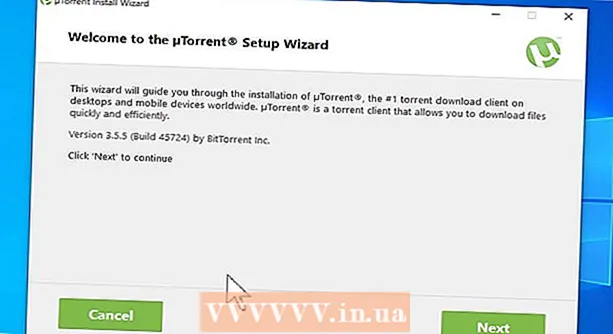

6 Var försiktig med program som laddas ner från Internet. Många gratisprogram som finns på Internet inkluderar ytterligare och ofta onödig programvara. Under installationen av ett program väljer du därför en anpassad installation för att kasta onödig programvara. Ladda inte heller ner "piratkopierad" (olicensierad) programvara, eftersom den kan innehålla skadlig kod.

6 Var försiktig med program som laddas ner från Internet. Många gratisprogram som finns på Internet inkluderar ytterligare och ofta onödig programvara. Under installationen av ett program väljer du därför en anpassad installation för att kasta onödig programvara. Ladda inte heller ner "piratkopierad" (olicensierad) programvara, eftersom den kan innehålla skadlig kod.

Tips

- Tänk på att datorn ibland kan vakna upp för att installera uppdateringar. Många moderna datorer är inställda på att automatiskt installera uppdateringar, vanligtvis på natten när datorn inte används. Om datorn verkar slå på sig själv när du inte rör den, är det troligt att den vaknar för att ladda ner uppdateringar.

- Sannolikheten för att någon har fått fjärråtkomst till din dator är där, men mycket liten. Du kan vidta åtgärder för att förhindra en invasion.